2017年网络安全发展新趋势与网络信息安全软件开发新路径

随着信息技术的飞速发展与全球数字化转型的深入,2017年成为网络安全领域的关键转折点。这一年,新兴威胁不断涌现,法规政策持续完善,推动着网络安全理念与实践发生深刻变革。与此作为防御基石的网络与信息安全软件开发,也须顺应趋势,在架构设计、技术融合与开发模式上进行全面创新,以构建更为主动、智能与弹性的安全防线。

一、2017年网络安全发展的核心新趋势

1. 威胁升级:从广泛攻击到精准化、自动化

2017年,WannaCry勒索病毒全球肆虐,凸显了自动化武器化攻击的破坏力。攻击不再仅仅是散播病毒,而是结合社会工程学、漏洞利用工具包(Exploit Kits)进行精准打击,目标直指关键基础设施、金融与医疗等高价值领域。高级持续性威胁(APT)攻击链条更为隐蔽和漫长,数据窃取与破坏性攻击并存。

2. 防御重心转移:从边界防护到主动与智能响应

传统防火墙、入侵检测系统(IDS)等边界防御手段在新型威胁面前日渐乏力。安全态势感知(Security Posture)、威胁情报(Threat Intelligence)与安全编排、自动化及响应(SOAR)成为热点。防御思想从“筑高墙”转向“早发现、快响应”,强调通过大数据分析和机器学习,实现对内部异常行为与外部威胁的主动狩猎(Threat Hunting)。

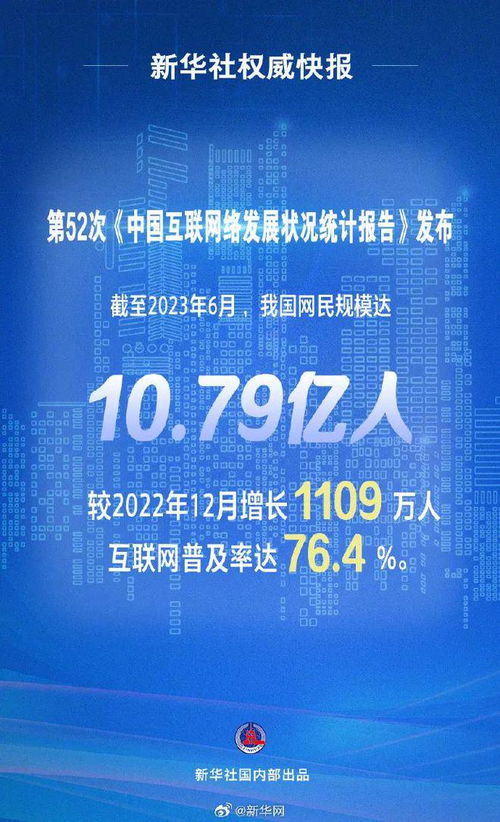

3. 合规驱动与数据保护觉醒

全球范围内,数据保护法规趋严。欧盟《通用数据保护条例》(GDPR)虽于2018年生效,但其筹备工作在2017年已深刻影响全球企业的安全策略。中国《网络安全法》于2017年6月正式实施,明确了关键信息基础设施保护、等级保护制度(等保2.0的雏形)及数据本地化等要求,合规性成为软件开发与系统建设必须内嵌的核心要素。

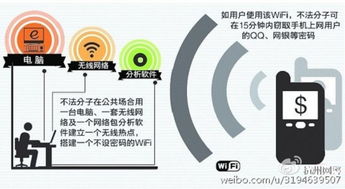

4. 云安全与物联网(IoT)安全挑战凸显

企业上云进程加速,云环境下的责任共担模型、数据安全与隐私保护成为焦点。物联网设备呈爆炸式增长,但其安全性普遍薄弱,Mirai僵尸网络等事件表明,物联网设备正成为发起大规模DDoS攻击的新入口,设备安全、通信安全与平台安全亟待加强。

二、趋势驱动下的网络信息安全软件开发新路径

面对上述趋势,网络与信息安全软件的开发必须进行范式革新,以适应动态变化的威胁环境。

1. 开发理念:安全左移与DevSecOps实践

安全不再仅仅是测试或运维阶段的任务,而必须“左移”至软件开发生命周期(SDLC)的最早期。2017年,DevSecOps理念加速落地,强调在敏捷开发与持续集成/持续部署(CI/CD)流程中,自动化地集成安全测试(如SAST/DAST)、依赖项检查、容器镜像扫描等,实现安全能力的自动化与常态化,缩短漏洞修复周期。

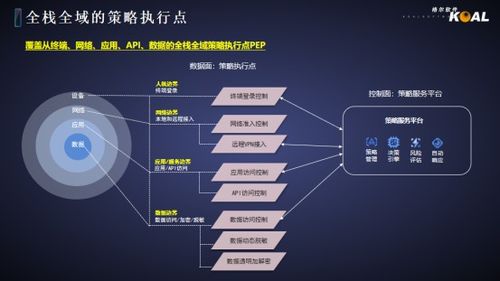

2. 架构设计:微服务化与零信任架构融入

为适应云原生环境,安全软件自身也趋向采用微服务架构,提高弹性与可维护性。更重要的是,软件开发需开始融入“零信任”(Zero Trust)安全模型的设计思想。即默认不信任网络内部或外部的任何主体,访问控制需基于身份、设备状态和环境进行动态、细粒度的授权,这要求软件在身份认证、API安全、微服务间通信加密等方面进行强化设计。

3. 技术融合:智能化与自动化能力嵌入

新一代安全软件的核心竞争力在于智能化。开发中需广泛集成机器学习与行为分析算法,用于用户实体行为分析(UEBA)、异常流量检测、恶意文件识别等。利用编排与自动化技术,将安全产品的告警、分析、响应动作打通,实现从威胁检测到处置的自动化闭环,提升安全运营效率。

4. 聚焦场景:面向云、端点与数据的专项解决方案

软件开发需更具针对性:

- 云原生安全:开发云工作负载保护平台(CWPP)、云安全态势管理(CSPM)工具,提供跨云环境的统一可视性与合规管理。

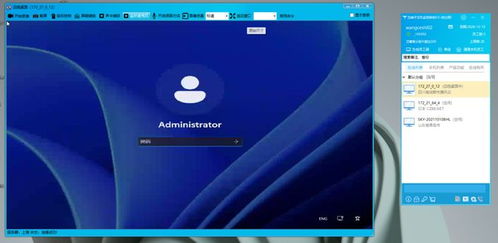

- 端点检测与响应(EDR):超越传统防病毒,开发能记录端点行为、支持深度调查与威胁狩猎的EDR工具。

- 数据安全:围绕数据生命周期,开发数据发现与分类、数据丢失防护(DLP)、加密与脱敏等工具,直接助力GDPR等合规要求。

5. 开放与协同:生态集成与情报共享

封闭的单点安全产品价值递减。软件开发需预留丰富的API接口,便于与第三方IT系统、安全平台集成,构建协同防御生态。支持标准化威胁情报格式(如STIX/TAXII)的导入与导出,参与行业情报共享,提升整体威胁感知能力。

###

2017年的网络安全格局表明,静态、被动的防御体系已难以为继。网络威胁的演进如同一面镜子,照见了安全软件开发的未来方向:它必须更敏捷、更智能、更紧密地融入业务与IT流程,并从单一工具向可集成、可协同的生态组件转变。唯有如此,开发出的安全产品才能有效应对日益复杂严峻的挑战,为数字世界的稳定运行提供坚实保障。

如若转载,请注明出处:http://www.jujiangshandong.com/product/45.html

更新时间:2026-04-14 16:51:26